ClamAV

Plugin-Download (erfordert Anmeldung)

Mit dem kostenlosen ClamAV-Plugin für Xima® Formcycle besteht die Möglichkeit, hochgeladene Dateien auf Viren zu scannen. Hierfür stellt dieses Plugin eine Verbindung zu einem ClamAV-Daemon Service via TCP her.

Funktionalität

- Sofortiger Virenscan

- Jede Datei wird direkt nach Ihrem Upload gescannt.

Der verwendete ClamAV-Daemon Service kann weder durch dieses Plugin konfiguriert noch gestartet werden.

Installation

Die Installation des Plugins ist über die dafür vorgesehene Verwaltungsoberfläche von Plugins durchzuführen. Hierbei muss lediglich die entsprechende Jar-Datei eingespielt werden.

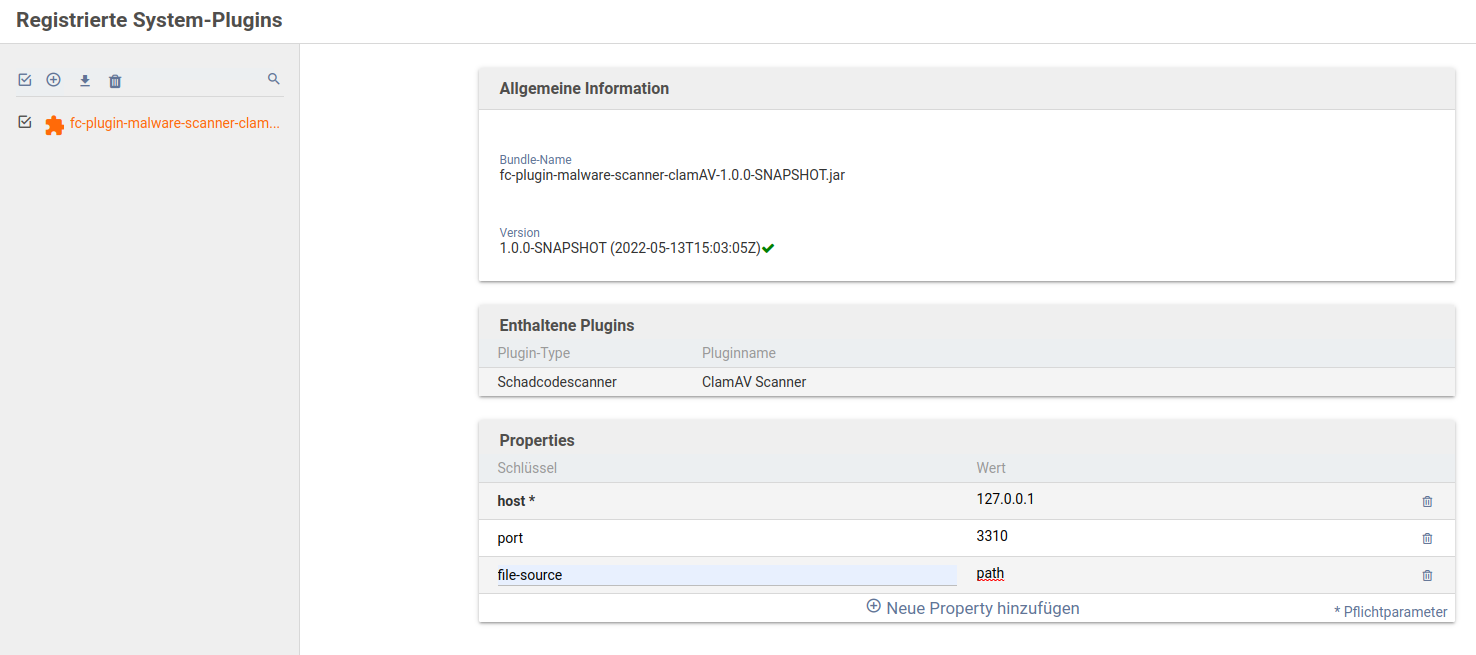

Konfiguration Plugin

ClamAV ist dafür gedacht, auf Linux basierten Servern zu laufen. Deswegen kann eine anderweitige Unterstützung unserseits nicht garantiert werden.

Folgende Konfigurationsparameter gibt es:

- host (Erforderlich)

- Standardwert: 127.0.0.1. Gibt die zu verwendende IP-Adresse des ClamAV-Daemon Service an. Der Standardwert ist 127.0.0.1 und verwendet damit einen lokalen ClamAV-Daemon Service.

- port (Erforderlich)

- Standardwert: 3310. Gibt den zu verwendenden Port des ClamAV-Daemon Service an. Der Standardwert sollte nur geändert werden, falls dieser Port nicht zu Verfügung steht

- file-source

- Wenn hier der Wert stream eingegeben wird (Standardwert), werden die Daten der zu überprüfenden Datei direkt an ClamAV übertragen. Falls hier der Wert path eingegeben wird, wird direkt auf dem Pfad gearbeitet - wobei dafür der ClamAV-Daemon Service root Rechte besitzen muss.

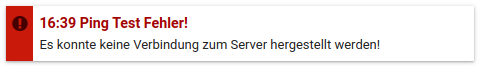

Nach dem Speichern wird automatisch ein Ping-Test durchgeführt. Falls dieser fehlschlägt wird eine entsprechende Meldung angezeigt. In diesem Fall werden alle Uploads im Backend oder im Formular als fehlerhaft markiert - das Plugin sollte erst einmal deaktiviert werden und eine funktionierende Verbindung aufgebaut werden.

Konfiguration ClamAV

Im folgenden Abschnitt wird auf Installation und Konfiguration von ClamAV eingegangen. Unser empfohlenes Szenario ist Xima® Formcycle und den ClamAV-Daemon Service auf dem selben Server zu installieren.

Installation

Um ClamAV auf einem Server zu installieren, sollten folgende Befehle auf dem Server eingegeben werden.

ClamAV ist das Programm, welches Dateien auf Viren scannen kann und wird für die Verwendung von ClamAV-Daemon benötigt.

- Aktualisieren der package list:

- sudo apt-get update

- Installiere ClamAV und ClamAV-Daemon:

- sudo apt-get install clamav clamav-daemon -y

Aktualisieren der Virensignatur-Datenbank

freshclam wird mit ClamAV automatisch installiert und wird zum aktualisieren der Virensignatur Datenbank genutzt.

- Beenden des automatischen freshclam Prozess:

- sudo systemctl stop clamav-freshclam

- Manuelles aktualisieren der Virensignatur Datenabank:

- sudo freshclam

Konfiguration ClamAV-Daemon

ClamAV-Daemon ist der auf dem Server im Hintergrund laufende Prozess, welcher zum Virusscan angesprochen wird. Das geschieht via TCP und muss entprechend konfiguriert werden.

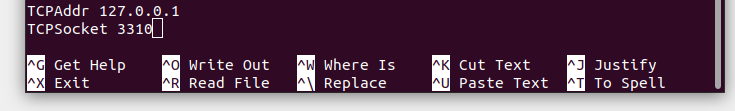

Dafür soll die Konfigurationsdatei unter: /etc/clamav/clamd.conf angepasst werden.

- Öffnen der Konfigurationsdatei:

- sudo nano /etc/clamav/clamd.conf

Mit den Pfeiltasten kann an das Ende der Datei navigiert werden.

- Hinzufügen von TCPAddr 127.0.0.1

- Hinzufügen von TCPSocket 3310

Da das eigentliche Virusscanning losgelöst von Xima® Formcycle stattfindet, sollte auf eine aktulle Virensignatur-Datenbank geachtet werden via freshclam.

Dieses Plugin überträgt die zu untersuchenden Elemente via TCP, was standardmäßig in ClamAV-Daemon deaktiviert ist. Zur Aktivierung muss die Konfigurationsdatei unter: /etc/clamav/clamd.conf bearbeitet werden.

Folgende Parameter müssen der Datei hinzugefügt werden:

- TCPAddr (Erforderlich)

- Soll hinzugefügt und mit dem Wert 127.0.0.1 angegeben werden.

- TCPSocket (Erforderlich)

- Soll hinzugefügt und mit dem Wert 3310 angegeben werden oder abweichend, falls der Port anderweitig genutzt werden soll.

- User

- Ist standardmäßig clamav und muss zu root geändert werden, um dem ClamAV-Daemon Service root Rechte zu geben.

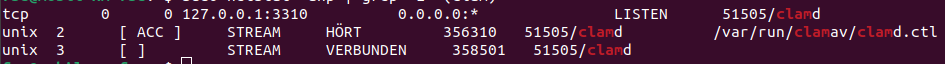

Damit dieses Plugin den ClamAV-Daemon Service ansprechen kann, muss der Service an der richtigen Stelle zuhören - in diesem Fall unter 127.0.0.1:3310. Das kann durch folgenden Befehl im Terminal überprüft werden:

Beispielkonfiguration

Ein beispielhafte Konfiguration mit den oben genannten Standardwerten:

Verwendung

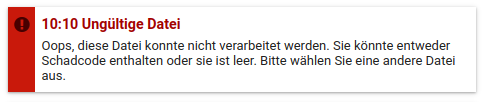

Sobald eine Virensignatur erkannt wurde, ist folgende Meldung zu sehen:

Versionshistorie

Version 1.0.1

- Optimierungen für Installation auf Server-Cluster

Version 1.0.0

- Initialer Release