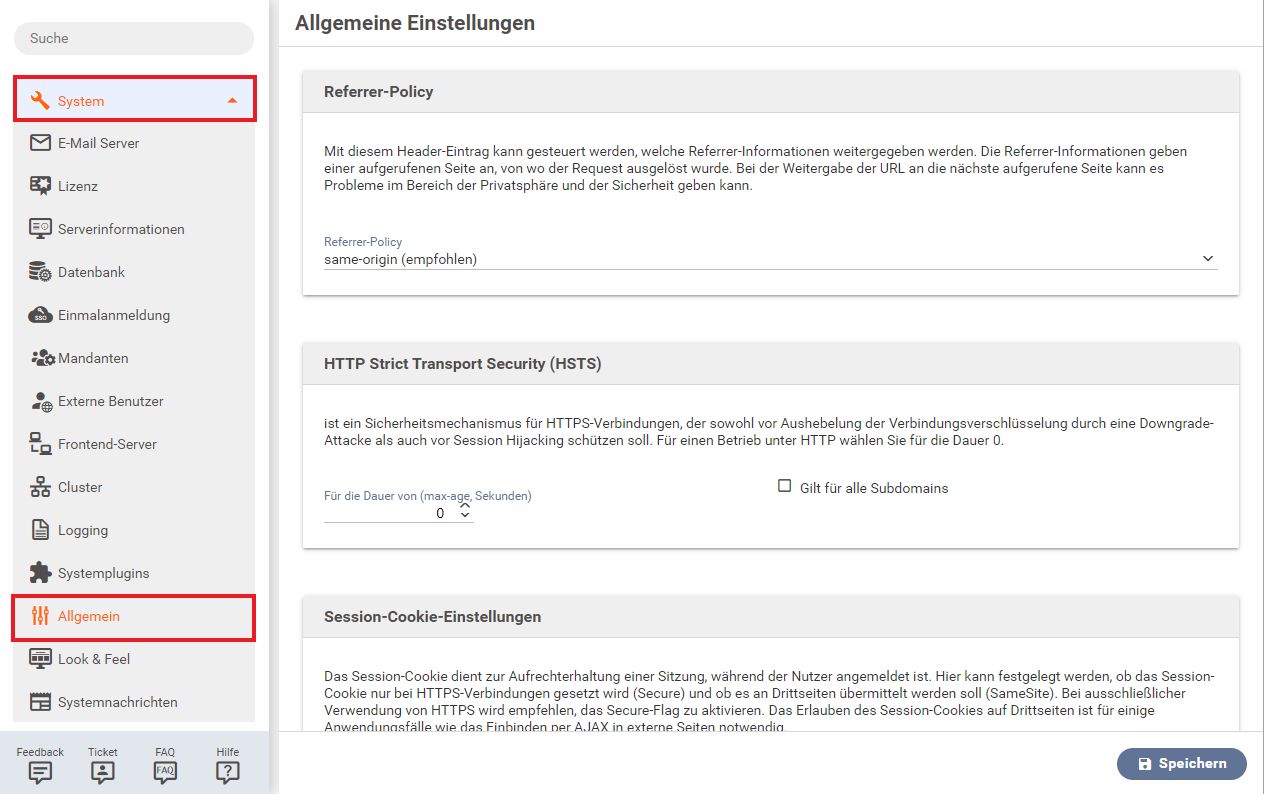

Allgemein

Über das Menü Allgemein können allgemeine Anpassungen an FORMCYCLE vorgenommen werden, etwa Cache-Konfigurationen oder Uploadbeschränkungen.

Sicherheit

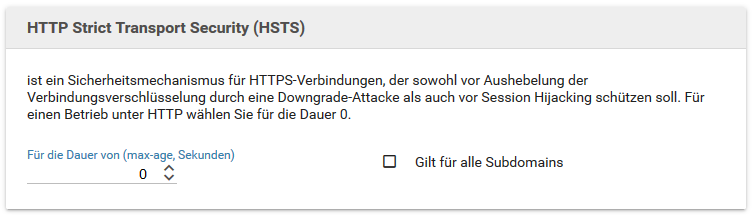

HTTP Strict Transport Security (HSTS)

HTTP Strict Transport Security (HSTS) ist ein Sicherheitsmechanismus für HTTPS-Verbindungen, der sowohl vor Aushebelung der Verbindungsverschlüsselung und vor Session Hijacking schützen soll. Hierfür wird dem Browser durch diesen Header mitgeteilt, dass er für die gegebene Gültigkeit und gegebenenfalls für alle Subdomains keine unsicheren HTTP-Verbindungen mehr zulassen darf. Sollte Xima® Formcycle ausschließlich über HTTPS betreiben werden ist das Aktivieren dieser Funktion durch das Setzten einer Gültigkeitsdatuer größer als 0 empfohlen. Für diese sollte mindestens ein Wert von 10368000 Sekunden (120 Tage), am besten jedoch von 31536000 Sekunden (einem Jahr) gewählt werden. Ebenso ist das Einbeziehen von Subdomains in den meisten Fällen problemlos möglich und ratsam.

Für das Deaktivieren dieser Funktion für z.B. den Betrieb über HTTP wählen Sie eine Dauer von 0.

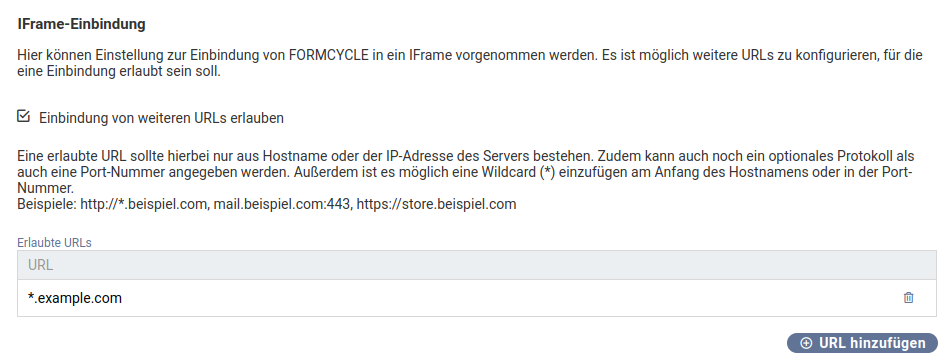

IFrame-Einbindung

Aus Sicherheitsgründen verbietet es Xima® Formcycle standardmäßig, Backend-Seiten als IFrame in Drittseiten einzubinden. Falls dies aber einmal erforderlich ist, können die gewünschten Drittseiten hier freigeschaltet werden. Die hier eingetragenen Werte werden in den frame-ancestors-Direktive des Content-Security-Policy-HTTP-Headers geschrieben, siehe etwa mdn web docs für eine detaillierte Beschreibung der Syntax.

Passwortrichtlinien

Die Passwortsicherheit von Benutzerpasswörtern kann für verschiedene Sicherheitsstufen konfiguriert werden. Die Länge des Passworts kann anhand einer Mindestlänge eingestellt werden, wobei eine Mindestlänge von 8 nicht unterschritten werden darf. Zusätzlich kann erzwungen werden, dass Passwörter bestimmte Zeichengruppen enthalten müssen: Buchstaben allgemein, Kleinbuchstaben, Großbuchstaben, Ziffern oder Sonderzeichen. Je länger und komplexer das Passwort konfiguriert wird, desto sicherer ist es. Werden diese Einstellungen verändert, so müssen alle neu vergebene oder geänderte Passwörter diesen Richtilinien entsprechen. Bereits vergebene Passwörter werden nicht verändert, auch wenn sie den neuen Richtlinien nicht entsprechen.

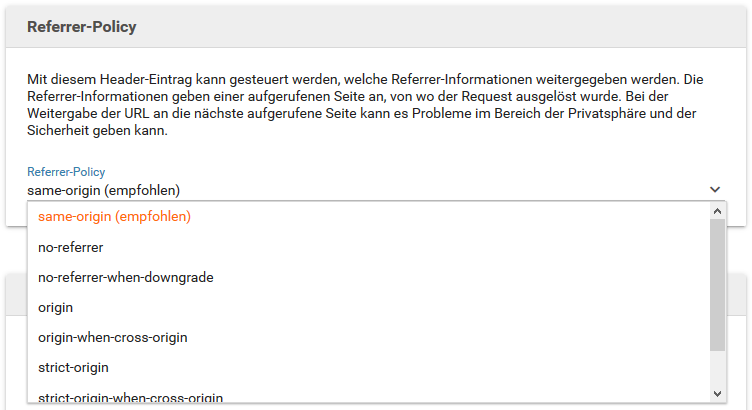

Referrer-Policy

Mit diesem Header-Eintrag kann gesteuert werden, welche Referrer-Informationen weitergegeben werden. Die Referrer-Informationen geben einer aufgerufenen Seite an, von wo der Request ausgelöst wurde. Bei der Weitergabe der URL an die nächste aufgerufene Seite kann es Probleme im Bereich der Privatsphäre und der Sicherheit geben.

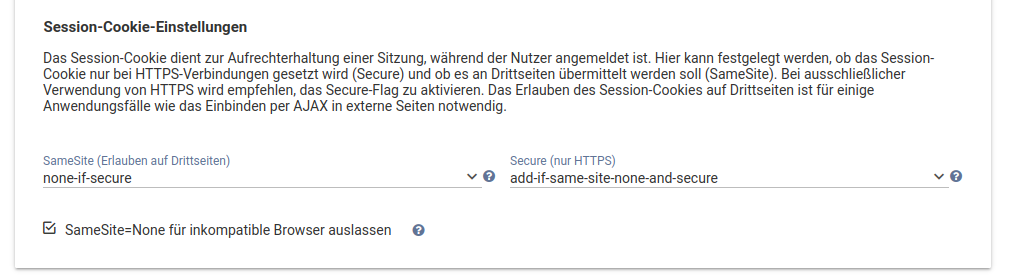

Session-Cookie-Einstellungen

Das Session-Cookie dient zur Aufrechterhaltung einer Sitzung, während der Nutzer angemeldet ist. Hier kann festgelegt werden, ob das Session-Cookie nur bei HTTPS-Verbindungen gesetzt wird (Secure) und ob es an Drittseiten übermittelt werden soll (SameSite). Bei ausschließlicher Verwendung von HTTPS wird empfehlen, das Secure-Flag zu aktivieren. Das Erlauben des Session-Cookies auf Drittseiten ist für einige Anwendungsfälle wie das Einbinden per AJAX in externe Seiten notwendig.

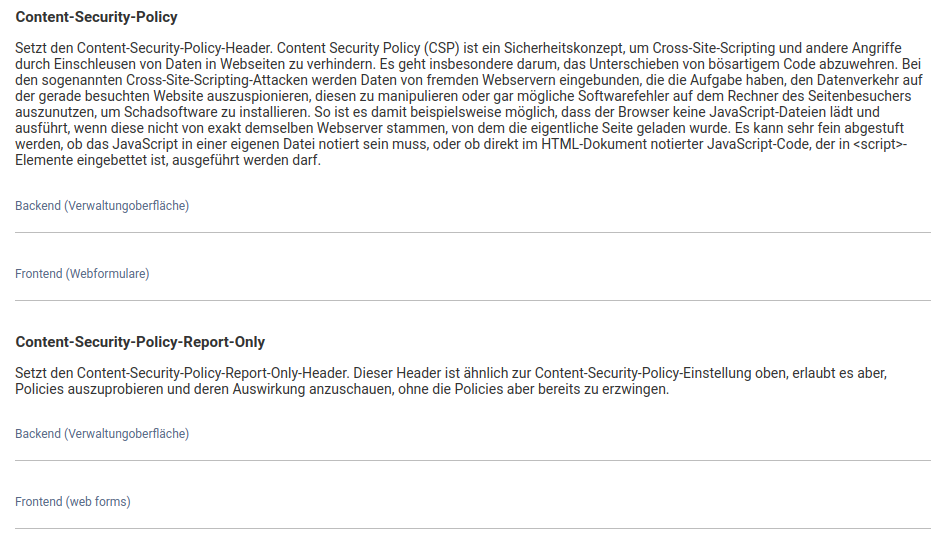

Content-Security-Policy

7.2.1+ Ermöglicht es, weitere Werte zum Content-Security-Policy-Header hinzuzufügen. Für Backend (Verwaltungsoberfläche, Designer, Postfach) und für Frontend (Webformulare) können verschiedene Werte hinterlegt werden.

Content Security Policy (CSP) ist ein Sicherheitskonzept, um Cross-Site-Scripting und andere Angriffe durch Einschleusen von Daten in Webseiten zu verhindern. Es geht insbesondere darum, das Unterschieben von bösartigem Code abzuwehren. Bei den sogenannten Cross-Site-Scripting-Attacken werden Daten von fremden Webservern eingebunden, die die Aufgabe haben, den Datenverkehr auf der gerade besuchten Website auszuspionieren, diesen zu manipulieren oder gar mögliche Softwarefehler auf dem Rechner des Seitenbesuchers auszunutzen, um Schadsoftware zu installieren. So ist es damit beispielsweise möglich, dass der Browser keine JavaScript-Dateien lädt und ausführt, wenn diese nicht von exakt demselben Webserver stammen, von dem die eigentliche Seite geladen wurde. Es kann sehr fein abgestuft werden, ob das JavaScript in einer eigenen Datei notiert sein muss, oder ob direkt im HTML-Dokument notierter JavaScript-Code, der in <script>-Elemente eingebettet ist, ausgeführt werden darf.

Eine Liste von möglichen Policies findet sich etwa bei Mozilla.

Protokoll

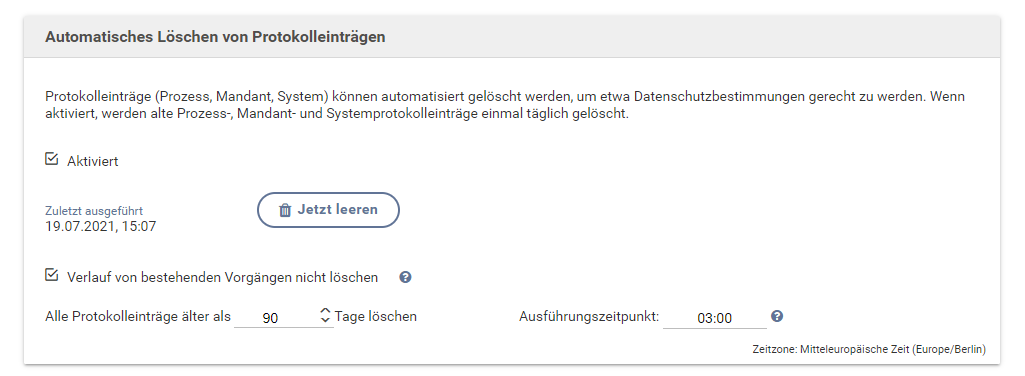

Automatisches Löschen von Protokolleinträgen

Veraltete Protokolleinträge (von Prozessen, Mandant, System) können in einem automatischen Rhythmus gelöscht werden. Zu der Uhrzeit des einstellbaren Ausführungszeitpunktes werden täglich alle Protokolleinträge, die älter als die angegebene Zeitspanne sind, gelöscht. Alternativ kann man über den "Jetzt leeren" Button sofort alle Protokolleinträge löschen, welche älter als die angegebene Zeitspanne sind. Wurden Protokolleinträge gelöscht, so wird ein Protokolleintrag erstellt, der Informationen über die Anzahl der gelöschten Protokolleinträge enthält.

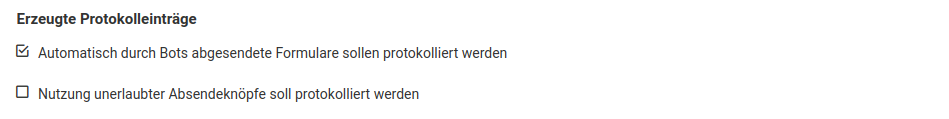

Erzeugte Protokolleinträge

- Automatisch durch Bots abgesendete Formulare sollen protokolliert werden

- Xima® Formcycle versucht zu erkennen, ob ein Formular durch eine Maschine (Bot) automatisiert abgesendet wurde. Ist dies der Fall, wird die Formularabsendung blockiert. Ist diese Option aktiviert, wird dann ein entsprechender Prozessprotokolleintrag angelegt.

- Nutzung unerlaubter Absendeknöpfe soll protokolliert werden

- Im Formular können Schaltflächen zum Absenden eingefügt werden. Innerhalb des Workflows kann dann geprüft werden, welche Schaltfläche zum Absenden verwendet wurde und dementsprechend Aktionen ausgeführt werden. Seit Version 7 ist es möglich, zu überprüfen, ob der verwendete Absendeknopf auch tatsächlich existiert, um Manipulationen zu vermeiden. Ist diese Option aktiviert, wird ein Prozessprotokolleintrag angelegt, falls ein unerlaubter Absendeknopf verwendet wird.

Limits

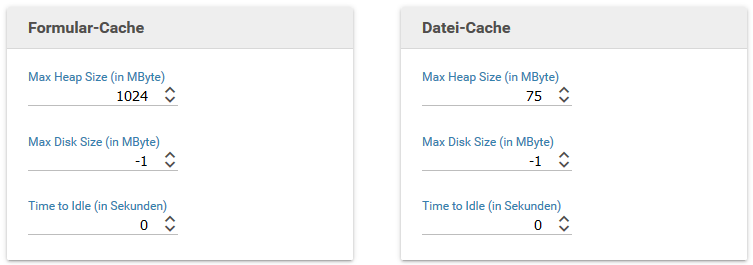

Formular- und Datei-Cache

Der Datei-Cache speichert vom System verwendete Dateien zwischen, der Formular-Cache dient der Zwischenspeicherung ausgelieferter Formulare.

| Eigenschaft | Standardwert | Beschreibung |

|---|---|---|

| Max Disk Size | -1 | Maximale Größe in MB des Teils des Formular-Caches, der im Dateisystem gespeichert wird. Keine Einschränkung, wenn -1. Wenn gleich 0, werden keine Einträge im Dateisystem gecached. |

| Max Heap Size | 75 | Maximale Größe in MB des Teils des Formular-Caches, der im Speicher gehalten wird. Wenn gleich 0, werden keine Einträge im Speicher gecached. |

| Time to Idle | 0 | Zeitspanne in Sekunden, bis ein Eintrag im Formular-Cache als unbenutzt betrachtet und aus dem Cache entfernt wird. Wenn gleich 0, gibt es keine solche Ablaufzeit. |

| Eigenschaft | Standardwert | Beschreibung |

|---|---|---|

| Max Disk Size | -1 | Maximale Größe in MB des Teils des Datei-Caches, der im Dateisystem gespeichert wird. Keine Einschränkung, wenn -1. Wenn gleich 0, werden keine Einträge im Dateisystem gecached. |

| Max Heap Size | 75 | Maximale Größe in MB des Teils des Datei-Caches, der im Speicher gehalten wird. Wenn gleich 0, werden keine Einträge im Speicher gecached. |

| Time to Idle | 0 | Zeitspanne in Sekunden, bis ein Eintrag im Datei-Cache als unbenutzt betrachtet und aus dem Cache entfernt wird. Wenn gleich 0, gibt es keine solche Ablaufzeit. |

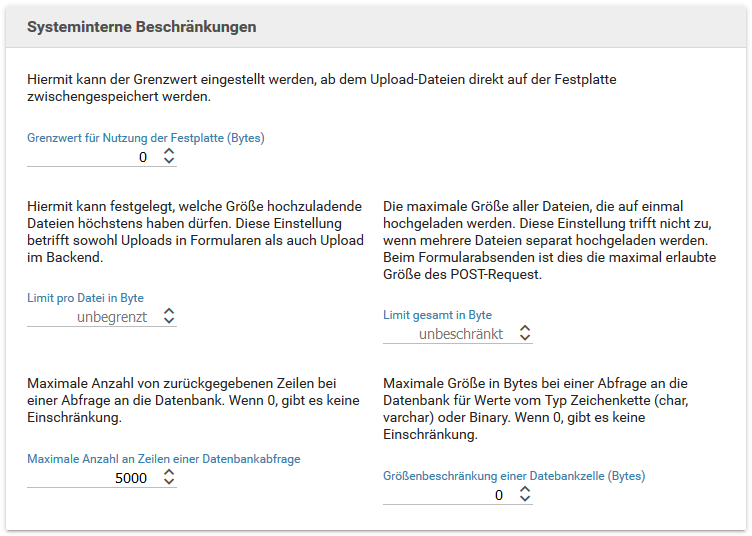

Systeminterne Beschränkungen

| Eigenschaft | Standardwert | Beschreibung |

|---|---|---|

| Grenzwert für die Nutzung der Festplatte | 0 | Grenzwert, ab dem Upload-Dateien direkt auf der Festplatte zwischengespeichert werden. |

| Limit pro Datei | Maximale Größe in Byte für hochgeladene Dateien in Formularen. Keine Datei darf größer als dieser Wert sein. -1 oder keine Angabe bedeutet keine Grenze. Diese Einstellung betrifft sowohl Uploads in Formularen als auch Upload im Backend. | |

| Limit gesamt | Die maximale Größe aller Dateien, die auf einmal hochgeladen werden. Diese Einstellung trifft nicht zu, wenn mehrere Dateien separat hochgeladen werden. Beim Formularabsenden ist dies die maximal erlaubte Größe des POST-Request. -1 oder keine Angabe bedeutet keine Grenze. | |

| Maximale Anzahl an Zeilen einer Datenbankabfrage | 5000 | Maximale Anzahl von zurückgegebenen Zeilen bei einer Abfrage an die Datenbank. Wenn 0, gibt es keine Einschränkung. |

| Größenbeschränkung einer Datenbakzelle | 0 | Maximale Größe in Bytes bei einer Abfrage an die Datenbank für Werte vom Typ Zeichenkette oder Binary. Wenn 0, gibt es keine Einschränkung. |

Konfiguration

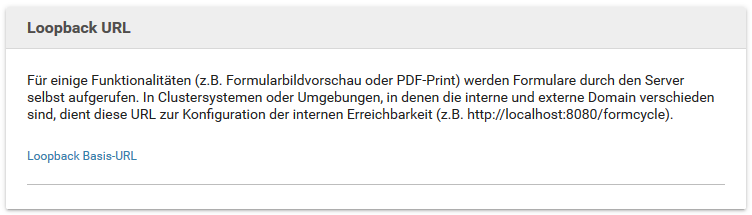

Loopback URL

Für einige Funktionalitäten (z.B. Formularbildvorschau oder PDF-Print) werden Formulare durch den Server selbst aufgerufen. In Clustersystemen oder Umgebungen, in denen die interne und externe Domain verschieden sind, dient diese URL zur Konfiguration der internen Erreichbarkeit (z.B. http://localhost:8080/formcycle).

Lizenz

- Automatisches Lizenz-Update durch externe Benachrichtigungen erlauben

- Ist diese Option aktiviert, kann die Lizenz über ein HTTP-Request an http://example.com/formcycle/license/notify?key=LICENSE_KEY aktualisiert werden. Dabei muss http://example.com/formcycle durch die tatsächliche URL des Xima® Formcycle-Servers ersetzt werden und LICENSE_KEY durch den zu aktualisierenden Lizenschlüssel.